Przygotowują się nocą na poranny atak

3 lutego 2011, 11:54Dzięki zależnemu częściowo od światła układowi odpornościowemu rzodkiewniki pospolite (Arabidopsis thaliana), rośliny zielne należące do rodziny kapustowatych, doskonale bronią się przed atakującymi je o świcie lęgniowcami z gatunku Hyaloperonospora arabidopsidis.

Atak na amerykańskie satelity

28 października 2011, 13:20Chińscy hakerzy, prawdopodobnie zatrudnieni przez armię ChRL czterokrotnie włamali się do dwóch amerykańskich satelitów. Ataki miały miejsce w latach 2007-2008 i wykorzystano podczas nich norweską stację naziemną.

Zemsta niewolnic

28 września 2012, 10:18Temnothorax longispinosus to północnoamerykańskie mrówki, które dzielą habitat z porywającym ich młode innym gatunkiem Protomognathus americanus. Taki najazd bywa prawdziwą katastrofą, bo przy okazji napastnicy uśmiercają często królową i robotnice. Okazuje się jednak, że niewolnice nie są aż tak uległe, jak mogłoby się wydawać, bo mszczą się, gdy rozwijające się potomstwo wroga wchodzi w fazę poczwarki.

Internet Explorer - najlepszy i najgorszy

26 lipca 2013, 14:51Badania nowych wersji głównych przeglądarek, Internet Explorera 10, Firefoksa 20.0.1, Chrome'a 26 i Safari 5.1.7, przyniosły bardzo dobre i bardzo złe wieści dla Microsoftu. IE okazał się najlepszy pod względem ochrony prywatności użytkownika i najgorszy w kategorii ochrony komputera przed zagrożeniami

Twarzowy dostęp

25 czerwca 2014, 11:10By raz na zawsze rozwiązać problem z hasłami dostępu (krótkie są łatwe do złamania, a długie trudno zapamiętać), naukowcy odwołali się do sposobu, w jaki nasz mózg rozpoznaje twarze. Efektem ich prac jest Facelock, czyli "Twarzowy zamek".

Dziura z ubiegłego wieku wciąż niebezpieczna

14 kwietnia 2015, 09:26Brian Wallace, ekspert ze specjalizującej się w bezpieczeństwie IT firmy Cylance informuje, że znalazł nowy sposób na wykorzystanie dziury odkrytej w Windows w... 1997 roku. Dziura Redirect to SMB została dawno załatana, teraz jednak okazuje się, że mimo to można jej użyć

Takie same klucze i certyfikaty narażają na atak

27 listopada 2015, 10:22Analiza ponad 4000 urządzeń wbudowanych - od bramek internetowych i ruterów po kamery IP i telefony VoIP - wykazała, że w znacznej mierze korzystają one z tych samych kluczy SSH lub certyfikatów HTTPS. Wystarczy, by cyberprzestępcy zdobyli klucz lub certyfikat jednego z urządzeń, a mogą teoretycznie zaatakować miliony użytkowników.

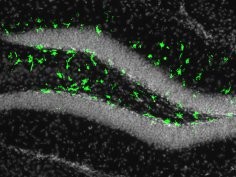

Zakażenie wirusem Zika może wpływać na dorosły mózg

19 sierpnia 2016, 10:29Badania na myszach wykazały, że wirus Zika (ZIKV) może zakażać dorosłe mózgi w rejonach z nerwowymi komórkami progenitorowymi, które odgrywają bardzo ważną rolę w uczeniu i pamięci.

Atak przestępców zwiększył niedobory układów NAND na rynku

19 października 2017, 09:39Toshiba padła ofiarą ataku typu ransomware, w wyniku którego zamknęła część swoich linii produkujących pamięci NAND. To spowodowało zmniejszenie dostaw tego typu układów na rynek. Jak informują media, wstrzymanie produkcji trwało 3-6 tygodni, w czasie których eksperci likwidowali szkodliwe oprogramowanie na firmowych komputerach

Niebezpieczny port Thunderbolt

26 lutego 2019, 14:13Wiele najnowocześniejszych laptopów oraz coraz więcej komputerów stacjonarnych jest znacznie bardziej narażonych na atak za pośrednictwem urządzeń peryferyjnych niż dotychczas sądzono. Jak wynika z badań przeprowadzonych na University of Cambridge, napastnik może w ciągu kilku sekund przełamać zabezpieczenia maszyny, jeśli tylko zyska dostęp do takich urządzeń jak ładowarka czy stacja dokująca.